lundi, 01 août 2022

L'Occident post-libéral et la nouvelle anormalité

Markku Siira:

L'Occident post-libéral et la nouvelle anormalité

Source: https://markkusiira.com/2022/07/29/jalkiliberaali-lansi-ja-uusi-epanormaali/

Des termes comme "ordre international fondé sur des règles" ou "ordre mondial libéral" font référence au consensus formé après la Seconde Guerre mondiale, dans lequel les dirigeants mondiaux - propriétaires de banques centrales et de sociétés avec leurs laquais politiques - ont créé toute une série d'institutions et d'accords internationaux pour promouvoir la "coopération mondiale".

Les États-Unis sont apparus comme le principal défenseur de ce système, et les droits de l'homme, l'économie de marché "libre" et de nombreux autres concepts, qui ont depuis été diffusés aux masses par le biais de diverses institutions, des médias, de l'industrie du divertissement et de l'éducation, sont devenus le centre du jargon sociopolitique occidental. Comme le dit la le youtubeur qui anime la chaîne Morgoth's Review, "si vous vivez en Occident, vous avez vécu toute votre vie dans un ordre mondial libéral".

Grâce à cette magie des mots des valeurs humanistes, l'establishment anglo-juif qui dirige le monde, malgré toutes ses atrocités, a osé prétendre être du côté de "l'humanité" et s'opposer à la "tyrannie". L'histoire ne revient jamais qu'à l'époque d'Hitler et de Staline, auxquels elle trouve des contreparties condamnables dans le présent.

Le philosophe du droit et théoricien politique allemand Carl Schmitt observe que le concept d'"humanité" a été un outil utile pour l'expansion impérialiste. Elle a été utilisée pour déshumaniser les ennemis du pouvoir monétaire occidental, qui pouvaient alors être attaqués sous le couvert de la supériorité morale.

Les libéraux occidentaux ont toujours prétendu défendre la cause de l'humanité. Même en Finlande - "qui appartient à l'Occident", tonne le président de l'OTAN Niinistö - les politiciens ont appris la rhétorique de la "dignité humaine indivisible" et du "socle de valeurs occidentales", qui seul garantit la civilisation et la correction. Les opposants ne sont pas du côté de l'humanité : ils sont une "exception" à la règle établie par l'Occident, des inadaptés purs et simples qui peuvent être traités en conséquence.

Si le consensus d'après-guerre reposait sur l'idée qu'il existe "une seule humanité", l'idéal actualisé de l'Occident post-libéral est qu'il existe "une seule planète", souligne l'animateur de Morgoth's Review. Le concept d'une seule humanité a permis à l'Occident de devenir démographiquement multiculturel (avec l'objectif ultime d'abandonner toutes les particularités culturelles en faveur de "citoyens du monde") et les critiques ont été réduites au silence en tant que "racistes".

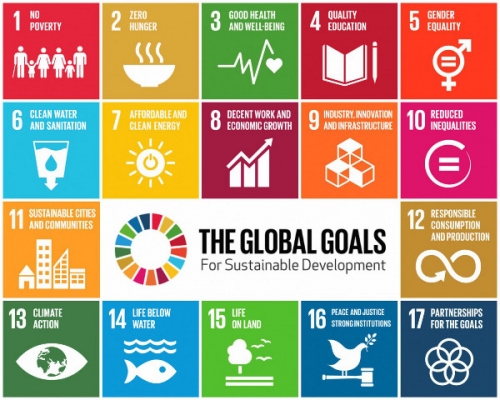

Dans la nouvelle phase, un programme mondial appelé Agenda 2030 se profile à l'horizon : inquiétude quant au "changement climatique" et appel au développement durable, y compris au rationnement de tout, à la surveillance de l'empreinte carbone, à la production d'énergie sans fossile, à la nourriture synthétique et à d'autres idées qui, si elles sont mises en œuvre, permettront aux familles milliardaires et à leurs sociétés d'investissement de réaliser d'énormes profits supplémentaires après avoir déjà exploité et foré des gisements de pétrole.

La nouvelle "transition verte" signifie également le remplacement des droits fondamentaux et humains du passé par des "droits" pour le climat, la nature et la planète dans son ensemble. Qui sera alors autorisé à défendre ce qui est ou n'est pas dans l'intérêt de la planète ? Des scientifiques et des experts, bien sûr, qui sont à la solde de la classe milliardaire et dont les "recherches" et les recommandations servent les objectifs des classes possédantes.

L'intrigue sinistre de ce "développement" commence à s'effilocher lorsque l'on entend l'argument selon lequel il y a trop de gens sur la planète. On nous assure que si les émissions de carbone ne sont pas réduites à un niveau proche de zéro, la vie sur la planète sera en danger. En cette période difficile, les droits de l'homme doivent être restreints pour le "bien du monde entier", mais au lieu d'être réellement soumis à la "nature", nous sommes assujettis par une planification technocratique selon les caprices des cercles financiers.

"On ne demande à personne s'il veut un développement conforme à l'Agenda 2030", déclare Morgoth's Review. Bien sûr, si le nom du jeu est "sauver la planète", les gens ne seront pas autorisés à voter contre la sauvegarde de la planète. La vie dans les "démocraties libérales" touche à sa fin lorsqu'un autre isme prend le dessus. Pour le moment, cependant, nous n'avons pas de nom exact pour le nouvel ordre, de sorte que l'élite dirigeante en Occident continuera à prétendre défendre la "démocratie" et la "liberté".

Vidéo / Morgoth's Review / Towards the Postliberal West:

En un sens, l'affaire du coronatralalavirus était un test pour la nouvelle (a)normalité. La biopolitique de l'exceptionnalisme imposait à la population de se soumettre à des ordres bizarres au nom de "l'intérêt public". Ceux qui critiquaient les vaccins et les restrictions étaient stigmatisés et blâmés pour leur insubordination. La bataille contre l'ennemi invisible a fourni un cadre pour préparer le peuple masqué et effrayé à l'avenir. Comme l'indiquait déjà le rapport sur les limites de la croissance commandé par le Club de Rome, le forum du pouvoir en place dans les années 1970, l'humanité elle-même est l'ennemi (le virus ?) dont il faut protéger la planète.

Bien que l'efficacité de l'éthique occidentale de la liberté ait commencé à s'éroder ces dernières années, les valeurs libérales sont toujours menacées par des ennemis qu'il faut déshumaniser. Il s'agit notamment de puissances qui rivalisent avec l'Occident, comme la Russie et la Chine. Avec la campagne infosota, les gens ont déjà été incités contre un groupe de personnes, les Russes - bientôt, sans doute, les Chinois aussi - qui sont stigmatisées comme étant contre les dogmes du libéralisme. Cette fois, l'intolérance est excusée et les Occidentaux sont même incités à la haine.

Cependant, ce n'est pas Poutine ou le politburo communiste chinois qui effraie les jeunes d'ici avec la catastrophe climatique et la destruction du monde, mais les (faux) médias occidentaux et un groupe restreint d'experts et de scientifiques. Ce n'est pas la Russie qui écrase les agriculteurs des pays de l'euro et met délibérément en danger la production alimentaire, mais cela aussi est utilisé pour servir les intérêts égoïstes de l'élite économique. Le même programme est promu par la politique de zéro émission imposée à l'Occident.

Toutes les institutions, les entreprises et les gouvernements occidentaux soutiennent fièrement les notations ESG de l'"investissement responsable" inventées par les puissances financières, qui anéantissent les petites entreprises dans tout l'Occident. Ce même réseau, piloté par des géants de l'investissement tels que le Vanguard Group et BlackRock, proclame fièrement la nécessité d'une "gouvernance mondiale" ; dans un état d'urgence "climatique", il n'y a plus la moindre place pour les normes démocratiques et l'opinion publique.

Ironiquement, rien ne menace plus le consensus d'après-guerre que les personnes mêmes qui prônent les valeurs libérales contre l'"autoritarisme". La classe milliardaire et ses sous-fifres défendent publiquement un monde de valeurs qu'ils sont en même temps en train d'éradiquer rapidement. Les gens peuvent-ils voir à travers cet obscurcissement et cette hypocrisie ? Peut-être lorsque nous passerons de la démocratie des neiges actuelle de l'oligopole à la tyrannie ouverte de l'écofascisme et de la technocratie.

19:28 Publié dans Actualité | Lien permanent | Commentaires (0) | Tags : actuaité, postlibéralisme, anormalité |  |

|  del.icio.us |

del.icio.us |  |

|  Digg |

Digg | ![]() Facebook

Facebook

lundi, 17 mai 2021

Colère et découragement

Colère et découragement

par Marcello Veneziani

Source : Marcello Veneziani & https://www.ariannaeditrice.it/

Qui nous défend contre l’assaut quotidien du nouveau catéchisme politiquement correct, du bombardement médiatique et publicitaire et de la nouvelle Inquisition? L'Église de Bergoglio, le Quirinal, la Cour constitutionnelle, les autres politiques, le pouvoir judiciaire, la culture libre et pensante, la satire contre le pouvoir, la presse indépendante? Rien de tout cela.

Colère et découragement, pour paraphraser un titre célèbre d'Oriana Fallaci. La colère face à l'assaut envahissant de la nouvelle idéologie corrective de la réalité, du bon sens, de la nature, de l'identité et de la tradition ; et le découragement parce que vous ne voyez pas de barrières, de réponses alternatives, d'oppositions structurées, pour représenter ce que la majorité négligeable de la population ressent, pense et dit. Aucun sujet public qui affronte l’assaut quotidien avec des moyens adéquats ; aucun qui, au moins, équilibre, donne la parole, garantisse le respect à ceux qui sont en désaccord avec le processus en cours. Un processus civil et incivil, politique et judiciaire... Il n'existe nulle part de réponse complète et alternative ; la seule stratégie consiste à perdre du temps, à s'assoupir, à ralentir, à détourner le regard. Ou pour gagner une heure sur le couvre-feu....

Bon nombre des digues ou des garants susmentionnés se trouvent dans le camp opposé ou ont abdiqué leur fonction d'arbitre super partes ; ils se taisent ou parlent d'autre chose, ou pire, ils pensent à flotter pour survivre et donc suivre le courant dominant. Ceux qui s'y opposent ne comptent que les sondages mais ne s'équipent pas de réponses appropriées à quelque niveau que ce soit; une opinion à la volée, une blague sur vidéo et la tâche est accomplie, la conscience est claire. Un jeu de transfert de fonds.

La solitude de masse est ce que nous ressentons chaque jour davantage; même les dernières munitions qui nous restent en main, comme le vote, le moment venu, ne servent pas à grand-chose si vous n'avez pas de stratégie et de cadre de référence.

Le plus insupportable dans le politiquement correct, c'est qu'il accuse chacun d'être ce qu'il est; c'est une incitation constante à rejeter l'histoire et la mémoire, la culture et la nature telles qu'elles sont dans la réalité, dans la vie et dans l'esprit. Des cas extrêmes, des épisodes d'intolérance, sont pris afin de renverser la réalité, les codes de vie et de loi, les sentiments et les raisons communes. On se rassure en disant que cela ne touche pas tout le monde, mais on redéfinit la réalité en démolissant les identités.

Vous devez avoir honte d'être italien, européen, occidental, chrétien ou du moins un enfant de la civilisation chrétienne, catholique en particulier. Vous devez avoir honte d'être père, mère, fils, héritier d'une tradition et d'une civilisation. Et d'être un homme, hétéro, identifié selon la nature et la coutume.

Le politiquement correct vous reproche d'être qui vous êtes et comment vous avez vécu jusqu'à présent. Vous avez tort dans vos choix et vos inclinations, dans vos relations humaines et dans votre vie, dans votre vocabulaire et dans votre sphère privée. La réalité telle qu'elle est, est un vice sombre à effacer, une habitude rétrograde dont il faut se libérer; l'être cède la place au devoir-être et aux désirs subjectifs.

Chacun d'entre nous a fait de nombreuses erreurs dans sa vie et beaucoup sont prêts à les reconnaître. Mais le pire dans cette autodafè permanente, à la fois personnelle et collective, c'est qu'elle ne retient pas contre vous vos erreurs, vos péchés, mais presque tout ce qui ne s'y inscrit pas. Au contraire, dans de nombreux cas, le nouveau canon vous demande d'avoir honte des meilleures choses de votre vie et des choses les plus chères auxquelles vous avez cru, pensé et grâce auxquelles vous avez vécu; vous devez avoir honte de vos origines et de votre culture, vous devez avoir honte de votre identité et de votre éducation, vous devez avoir honte de votre famille, de votre préférence pour vos enfants et les êtres qui vous sont chers, de votre façon d'aimer et de faire la cour, de votre fidélité et de votre loyauté à une façon d'être et à un monde de pratiques et de valeurs civiles, religieuses, patriotiques et familiales. Vous n'avez pas à avoir honte de vos incohérences et de vos contradictions, au contraire, vous n'avez pas à avoir honte de ne pas les mener jusqu'au bout, c'est-à-dire jusqu'à renier ce que vous êtes et ce que vos parents étaient.

Vous devez avoir honte d'être ce que vous êtes et d'où vous venez, vous devez aimer ce qui est le plus éloigné de vous, ce qui vous est le plus étranger, ce qui est le plus éloigné de votre monde. Aimez ce qui vous vient le moins naturellement. Préférence pour l'étranger au détriment du semblable, pour le distant par rapport à ce qui est proche. C'est l'aspect tyrannique, inhumain, irréel de l'inquisition. Qu'elle étouffe la vie, la liberté, la spontanéité, la variété, la passion pour la vérité et l'amour de la réalité.

La raison du rejet de la réalité est que je ne l'ai pas choisie: être italien, européen, homme, blanc, hétéro, fils de ses parents, ne dépendait pas de moi. Tout ce qui découle du destin et de la nature doit être rejeté ou privé de valeur; seul ce que vous choisissez et voulez être et faire est valable.

Mais ne plus définir une personne comme étant un homme ou une femme, un père ou une mère, un Italien ou un Indien, revient à nier son âge, sa date de naissance, ses parents et son lieu de naissance. Si vous avez, par exemple, cinquante ans, que vous êtes un homme marié, que vous avez une famille, un nom, un lieu et une date de naissance, vous êtes libre de vivre comme si vous aviez trente ans, comme si vous étiez d'un autre sexe que celui que la nature vous a donné ; vous pouvez quitter votre pays d'origine, vous pouvez vous faire appeler par un autre nom, vous pouvez quitter votre famille. Mais si vous établissez par la loi que la réalité, la nature, l'âge et l'histoire ne comptent plus, mais seulement votre volonté d'être ce que vous voulez, comme vous voulez et où vous voulez, vous avez transformé une société civilisée en un asile de fous invivable. Vous ne pouvez pas confondre la liberté de vos choix privés, que personne ne veut nier, avec une loi qui révoque par décret la réalité et l'identité pour ne reconnaître que des désirs subjectifs et mutants. Ce n'est que de la barbarie ruineuse, et de la folie. Et à partir d'aujourd'hui, le siège reprend avec la journée mondiale contre les phobies... Un jour viendra-t-il où nous sortirons de cette hallucination induite et retrouverons la réalité; un jour viendra-t-il où les raisons de ceux qui les revendiquent aujourd'hui dans le désert seront reconnues et respectées?

18:44 Publié dans Actualité | Lien permanent | Commentaires (0) | Tags : actuaité, cancel culture, marcello veneziani |  |

|  del.icio.us |

del.icio.us |  |

|  Digg |

Digg | ![]() Facebook

Facebook

samedi, 03 avril 2021

Cyber et compétition militaire, la nouvelle frontière

Cyber et compétition militaire, la nouvelle frontière

Par Elisabetta Crevatin

Ex : http://osservatorioglobalizzazione.it/

SolarWinds a subi cet hiver l'une des cyberattaques les plus structurées de ces dernières années, impliquant l'espionnage de près de dix-huit mille de ses clients, dont plusieurs agences gouvernementales américaines. Bien que le montant exact des données volées, et donc le préjudice économique infligé par les pirates, soit encore incertain, cette opération est comparable au célèbre Moonlight Maze. Les nouvelles concernant les opérations informatiques sont désormais à l'ordre du jour, considérant que la pandémie de Covid-19 n'a fait qu'accélérer le processus de numérisation, et a rendu les institutions et les entreprises impliquées dans la campagne de vaccination contre le Coronavirus, telles qu'AstraZeneca et Pfizer/BioNtech, particulièrement sensibles aux attaques des espions.

Le cybermonde fait désormais partie intégrante de notre société, faisant de la cybersécurité une priorité pour les entités publiques et privées, et cela affecte également le domaine militaire. À cet égard, Europe Unie a organisé une conférence le 25 février sur les conséquences des cyberattaques sur la sécurité militaire, en invitant des experts de renom, dont Benedikt Franke et Denis Mercier, à analyser ces questions et à fournir des informations intéressantes.

Avant d'aborder ces sujets, il est toutefois important de rappeler qu'il existe trois types différents de cyberattaques, en fonction des infrastructures ou des sujets visés par les opérations. On parle d'espionnage lorsqu'une attaque vise à obtenir des informations sensibles, comme dans l'affaire SolarWinds que nous venons de citer. Une opération subversive a, au contraire, pour objectif de déstabiliser et de mobiliser un grand nombre de personnes, souvent pour discréditer des personnalités qui détiennent le pouvoir politique ou économique, par exemple, par le biais de la propagande. Enfin, le sabotage est un type d'opération informatique dont le but est d'endommager des infrastructures physiques, comme ce fut le cas avec Stuxnet, qui a compromis plusieurs installations nucléaires du gouvernement iranien. Si une attaque subversive nécessite un haut niveau de mobilisation sociale, mais est technologiquement facile à concevoir, on peut avancer le contraire pour les opérations visant le sabotage.

Quel que soit leur type, ces attaques ont des répercussions constantes sur la sécurité et la défense, car elles peuvent compromettre des informations gouvernementales, mobiliser des groupes sociaux par la propagande et endommager des installations publiques. Quels sont donc les problèmes de cybersécurité les plus urgents auxquels les militaires sont confrontés ?

Tout d'abord, il y a la question de l'attribution, car la majorité des cyberattaques se produisent de manière anonyme, ce qui rend difficile de cerner l'identité des pirates. La situation est encore plus compliquée lorsqu'il s'agit de déterminer si les pirates ont des liens avec des agences gouvernementales, comme ce fut le cas pour les cyberattaques pendant la guerre en Géorgie. Bien qu'il existe de nombreuses preuves que les pirates étaient en contact avec le gouvernement russe, il n'est toujours pas possible d'établir avec certitude si ce dernier porte une responsabilité partielle dans l'opération. De plus, comme l'a dit Denis Mercier lors de la conférence d'Europe Unie, l'anonymat entraîne un haut niveau d'incertitude dans le secteur militaire, qui se retrouve non préparé à réagir à l'attaque qu'il a subie.

Parallèlement au problème de l'attribution, M. Mercier a souligné le manque de préparation de la communauté internationale pour établir un plan d'action prédéfini en fonction du type de cyberattaque reçue. Quelle est la limite au-delà de laquelle elle peut générer une réponse militaire dans laquelle des armes de guerre sont utilisées ? Comment les gouvernements occidentaux réagiraient-ils si les infrastructures publiques étaient sabotées ? Bien que le nombre de simulations et d'entraînements mettant en scène des "cyber-guerres" ait augmenté ces dernières années, aucun code de conduite clair n'a encore été établi.

Les cyberattaques génèrent des maux de tête supplémentaires dans le secteur de la sécurité, car il est très facile d'obtenir les moyens nécessaires pour mener une cyberattaque, contrairement, par exemple, aux armes à feu, qui sont soumises à un contrôle international strict. Les militaires sont donc confrontés à un grand nombre d'acteurs étatiques et privés qui pourraient devenir des pirates informatiques. À cet égard, Benedikt Franke a fait remarquer que les acteurs terroristes ou les gouvernements autoritaires ont la possibilité de mener des cyberattaques, avec le risque potentiel de faire un grand nombre de victimes. Contingent qui déstabiliserait grandement l'Occident.

Face aux innombrables menaces, la cybersécurité fait désormais partie intégrante de la sécurité internationale et constitue une priorité dans le secteur militaire. La communauté internationale investit de nombreuses ressources pour mieux se préparer dans ce domaine, en encourageant la coopération entre les États dans l'échange d'informations sensibles et en les incitant à moderniser leurs arsenaux militaires. On ne sait pas encore dans quelle mesure les progrès technologiques affecteront les guerres futures et la cybersécurité, mais on sait que les cyberattaques feront parler d'elles pendant longtemps.

18:44 Publié dans Actualité, Défense | Lien permanent | Commentaires (0) | Tags : actuaité, défense, cyberguerre, espionnage |  |

|  del.icio.us |

del.icio.us |  |

|  Digg |

Digg | ![]() Facebook

Facebook