samedi, 20 mars 2021

Des robots de Rossum à l'intelligence artificielle

Des robots de Rossum à l'intelligence artificielle

par Leonid SAVIN

Le 25 janvier 2021 marque le centenaire de la première de la pièce de théâtre R.U.R. (Rossum's Universal Robots) de l'écrivain tchèque de science-fiction Karel Čapek. Cette courte œuvre a anticipé les livres ultérieurs sur le sujet, ainsi que les films cyberpunk et post-apocalyptiques comme Terminator et Alien: Covenant. Les robots universels de Rossum ont été conçus comme des assistants des humains, mais après un certain temps, ils se rebellent et détruisent la race humaine, à l'exception d'un ouvrier d'usine, dont ils ont besoin pour recréer leur propre espèce.

Karel Capek.

Le mot "robot" s'est rapidement banalisé et a été appliqué à des mécanismes dotés d'un ensemble limité de fonctions programmables et nécessitant un diagnostic, un entretien et une réparation. Plus récemment, cependant, notamment après le développement des ordinateurs et des cyber-technologies, des discussions sont déjà en cours pour savoir si les machines peuvent penser et prendre des décisions sur un pied d'égalité avec les personnes.

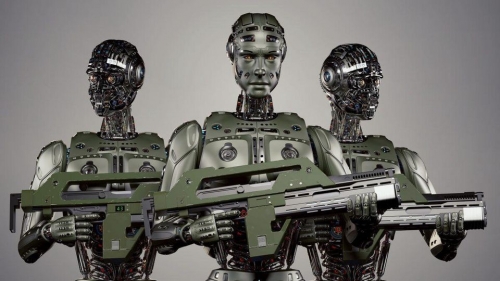

Les dernières réalisations en matière de robotique et d'informatisation ne sont nulle part plus demandées que dans l'armée, notamment aux États-Unis, où des centres spéciaux ont été créés pour développer des programmes, des applications et du matériel spécifiques. De nombreux laboratoires de l'armée américaine, du corps des Marines, de la marine et de l'armée de l'air, avec l'aide de contractants et des principales institutions du pays, mènent à bien les prototypes de modèles avancés - toute cette technologie doit servir les nouvelles guerres que Washington prévoit de déclencher à l'avenir.

Les récentes avancées dans ce domaine sont révélatrices.

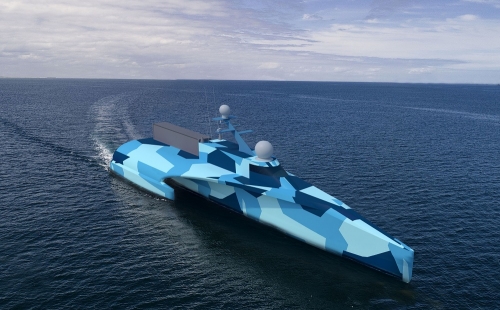

Le navire sans équipage Ghost Fleet Overlord a récemment parcouru 4700 miles nautiques avec succès et a participé à l'exercice Dawn Blitz, où il a opéré de manière autonome pendant presque tout le temps.

Ceux qui s'inquiètent de la puissance croissante de la Chine proposent d'utiliser de tels systèmes pour toutes les relations futures avec l'APL: utiliser des drones suicide sous-marins pour attaquer les sous-marins chinois, par exemple. Les États-Unis parlent déjà de robots de combat sous-marins et de surface qui seraient en cours de développement par l'armée chinoise et que les Chinois appellent une "Grande Muraille sous-marine". C'est pourquoi ils suggèrent d'établir une parité avec les Chinois ou de les surpasser d'une manière ou d'une autre.

Les efforts de la Chine dans ce domaine montrent que la disponibilité de nouveaux types d'armes ne donne aux États-Unis aucune garantie que ces systèmes ne seront pas mis en service par d'autres pays. Par exemple, l'apparition de drones de combat dans un certain nombre de pays a obligé les États-Unis à développer des méthodes et des stratégies pour contrer les drones.

Ainsi, en janvier 2021, le département de la défense américain a publié une stratégie pour contrer les petits systèmes d'aéronefs sans pilote : cette stratégie s'alarme de l'évolution de la nature de la guerre et de la concurrence croissante, qui constituent toutes deux des défis pour la supériorité américaine.

Le lieutenant général Michael Groen, directeur du Joint Artificial Intelligence Center du ministère américain de la défense, évoque la nécessité d'accélérer la mise en œuvre de programmes d'intelligence artificielle à usage militaire. Selon lui, "nous pourrions bientôt nous retrouver dans un espace de combat défini par la prise de décision basée sur les données, l'action intégrée et le rythme. En déployant les efforts nécessaires pour mettre en œuvre l'IA aujourd'hui, nous nous retrouverons à l'avenir à opérer avec une efficacité et une efficience sans précédent".

Le lieutenant général Michael Groen, directeur du Joint Artificial Intelligence Center du ministère américain de la défense, évoque la nécessité d'accélérer la mise en œuvre de programmes d'intelligence artificielle à usage militaire. Selon lui, "nous pourrions bientôt nous retrouver dans un espace de combat défini par la prise de décision basée sur les données, l'action intégrée et le rythme. En déployant les efforts nécessaires pour mettre en œuvre l'IA aujourd'hui, nous nous retrouverons à l'avenir à opérer avec une efficacité et une efficience sans précédent".

Le Centre interarmées d'intelligence artificielle du Pentagone, créé en 2018, est désormais l'une des principales institutions militaires développant des "logiciels intelligents" pour les futurs systèmes d'armes, de communication et de commandement.

L'intelligence artificielle est désormais le sujet le plus discuté au sein de la communauté de recherche de la défense américaine. C'est une ressource qui peut aider à atteindre certains objectifs, comme permettre aux drones de voler sans supervision, de recueillir des renseignements et d'identifier des cibles grâce à une analyse rapide et complète.

On suppose que le développement de l'intelligence artificielle entraînera une concurrence féroce, car l'IA elle-même se distingue de nombreuses technologies passées par sa tendance naturelle au monopole. Cette tendance au monopole exacerbera les inégalités nationales et internationales. Le cabinet d'audit Pricewaterhouse Coopers prévoit que "près de 16.000 milliards de dollars de croissance du PIB pourraient découler de l'IA d'ici à 2030", dont 70 % pour les seuls États-Unis et la Chine. Si la rivalité est le cours naturel des choses, alors pour les entreprises qui utilisent l'intelligence artificielle à des fins militaires ou pour des technologies à double usage, la considérer de cette manière semblera tout à fait logique. Il s'agira d'un nouveau type de course aux armements.

Sur le plan éthique, toutefois, les systèmes d'intelligence artificielle militaires pourraient être impliqués dans la prise de décisions visant à sauver des vies ou à prononcer des condamnations à mort. Ils comprennent à la fois des systèmes d'armes autonomes létaux, capables de sélectionner et d'engager des cibles sans intervention humaine, et des programmes d'aide à la décision. Certaines personnes plaident activement en faveur de l'inclusion de machines dans un processus décisionnel complexe. Le scientifique américain Ronald Arkin, par exemple, affirme que non seulement ces systèmes ont souvent une meilleure connaissance de la situation, mais qu'ils ne sont pas non plus motivés par l'instinct de conservation, la peur, la colère, la vengeance ou une loyauté mal placée, suggérant que, pour cette raison, les robots seront moins susceptibles de violer les accords de paix que les personnes.

Certains pensent également que les fonctions de l'intelligence artificielle peuvent transformer la relation entre les niveaux tactique, opérationnel et stratégique de la guerre. L'autonomie et la mise en réseau, ainsi que d'autres technologies, notamment la nanotechnologie, la furtivité et la biogénétique, offriront des capacités de combat tactique sophistiquées au sol, dans les airs et en mer. Par exemple, des bancs de véhicules sous-marins autonomes concentrés à des endroits précis de l'océan pourraient compliquer les actions secrètes des sous-marins qui assurent actuellement une frappe de représailles garantie par les puissances nucléaires. Par conséquent, d'autres plateformes tactiques pourraient également avoir un impact stratégique.

L'amélioration de la manœuvrabilité est également liée à l'intelligence artificielle. Celle-ci comprend, entre autres, des logiciels et des capteurs qui permettent aux robots d'être autonomes dans des endroits dangereux. C'est l'un des moteurs de l'utilisation de systèmes autonomes par l'armée. L'armée américaine fonde de grands espoirs sur l'autonomie des machines, car elle pourrait offrir une plus grande flexibilité aux personnes qui commandent et combattent aux côtés des robots. Les développeurs américains espèrent passer de 50 soldats soutenant un drone, un véhicule terrestre sans pilote ou un robot aquatique, comme c'est le cas actuellement, à un paradigme où une seule personne soutiendrait 50 robots.

Mais l'intelligence artificielle pourrait aussi créer de sérieux problèmes. L'intelligence artificielle militaire pourrait potentiellement accélérer le combat au point que les actions des machines dépassent les capacités mentales et physiques de ceux qui prennent les décisions dans les postes de commandement d'une guerre future. Par conséquent, la technologie dépassera la stratégie, et les erreurs humaines et de la machine se confondront très probablement - avec des conséquences imprévisibles et involontaires.

Une étude de la RAND Corporation, qui examine l'influence des machines à penser sur la dissuasion en cas de confrontation militaire, met en évidence les graves problèmes qui pourraient survenir si l'intelligence artificielle était utilisée sur le théâtre de la guerre. Sur la base des résultats des jeux réalisés, il a été démontré que les actions entreprises par une partie, que les deux joueurs percevaient comme ‘’désescalatoires’’, étaient immédiatement perçues par l'intelligence artificielle comme une menace. Lorsqu'un joueur humain retire ses forces afin de désamorcer une situation, les machines sont les plus susceptibles de percevoir cela comme un avantage tactique qui doit être consolidé. Et lorsqu'un joueur humain faisait avancer ses forces avec une détermination évidente (mais pas hostile), les machines avaient tendance à percevoir cela comme une menace imminente et à prendre les mesures appropriées. Le rapport a révélé que les joueurs devaient faire face à la confusion non seulement de ce que pensait leur ennemi, mais aussi de la perception de l'intelligence artificielle de leur ennemi. Les joueurs devaient également faire face à la façon dont leur propre intelligence artificielle pouvait mal interpréter les intentions humaines, qu'elles soient amicales ou hostiles.

En d'autres termes, l'idée contenue dans la pièce de Karel Čapek sur les robots est toujours d'actualité : il est impossible de prévoir le comportement de l'intelligence artificielle. Et si les robots "intelligents" ont un usage militaire, alors ils pourraient aussi devenir un danger pour leurs propriétaires. Même aux États-Unis, certains militaires sceptiques se rangent dans le camp des traditionalistes qui pensent que de telles innovations, imaginées par des utopistes de la Silicon Valley seront nuisibles à la politique de l'État américain.

00:33 Publié dans Actualité, Défense, Militaria | Lien permanent | Commentaires (0) | Tags : drones, ia, intelligence artificielle, technologie, cybernétique, cyber-technologie, robots |  |

|  del.icio.us |

del.icio.us |  |

|  Digg |

Digg | ![]() Facebook

Facebook

mardi, 19 avril 2016

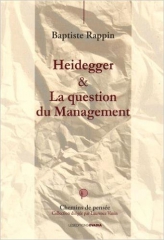

Sur Heidegger et la question du management de Baptiste Rappin

Heidegger contre les robots

Sur Heidegger et la question du management de Baptiste Rappin

par Francis Moury

Ex: http://www.juanasensio.com

"Un monde dominé par la Force est un monde abominable, mais le monde dominé par le Nombre est ignoble".«Il n'est pas besoin d'être prophète pour reconnaître que les sciences modernes dans leur travail d'installation ne vont pas tarder à être déterminées et pilotées par la nouvelle science de base, la cybernétique. [...] Cette science correspond à la détermination de l'homme comme être dont l'essence est l'activité en milieu social. [...] La fin de la philosophie se dessine comme le triomphe de l'équipement d'un monde en tant que soumis aux commandes d'une science technicisée et de l'ordre social qui répond à ce monde. [...] Fin de la philosophie signifie : début de la civilisation mondiale en tant qu'elle prend base dans la pensée de l'Occident européen.»

On accède aux révélations espérées d'abord par une bibliographie sélective des œuvres citées de Heidegger puis par une division d'essence musicale des matières, revendiquée comme telle, placée sous les auspices cosmologiques de Pythagore et de sa célèbre harmonie des sphères. Elle comporte un Prélude dans lequel certaines thèses de Jean-François Mattéi sur l'histoire de la philosophie sont résumées et approuvées. Jean-François Mattéi qui est d'ailleurs régulièrement cité et, boucle bouclée, à nouveau convoqué au dernier chapitre. Les citations disséminées de ce dernier ne sont pas vraiment ad usum delphini : il faut, pour en tirer la substantifique moelle, les remettre en situation dans l'histoire de l'histoire de la philosophie (1). Sur les rapports entre les présocratiques, Platon, Aristote, Plotin et les gnostiques, on se doute que tout ne peut pas être résumé en une figure – fût-elle «pentadique» (voir p. 24) et quelques citations. Même remarque pour l'histoire de la logique formelle, qui ne peut pas être résumée en quelques pages. De tels résumés sont certes clairs et commodes (sauf exception : la définition du syllogisme à la p. 193 est incompréhensible) mais ils ne dispenseront pas le lecteur de recourir aux ouvrages classiques s'ils veulent les dominer. Ce prélude correspond donc bien à sa définition : il est riche de potentialités et on y sent déjà souffler l'esprit du philosophe de la Forêt noire, ce qui, en ce qui me concerne, est essentiel sinon même, aujourd'hui, l'essentiel.

C'est à partir du second chapitre (Présence de la cybernétique dans l'œuvre de Heidegger, pp. 63 et suivantes) de la seconde partie que l'étude prend réellement son envol et devient passionnante. Baptiste Rappin analyse la manière dont la cybernétique et le management sont critiqués par Heidegger en étudiant cinq de ses conférences des années 1960-1970. Dès lors, on mesure, presque en temps réel, en quoi Heidegger fut le digne héritier de G.W.F. Hegel et de Friedrich Nietzsche : c’est une même capacité à interpréter la dynamique du présent à la lumière dialectique du commencement grec qui les réunit pour l'éternité.

Au carrefour du capitalisme, du marxisme, du structuralisme, la grande affaire scientifique de l'après-guerre à partir de 1945 fut bien celle de la révolution informatique des sciences cognitives et de l'intelligence artificielle, de la cybernétique de Norbert Wiener (1948) récupérée par la généralisation sociologique des instruments du «management» mis au point par l'américain Frederick Winslow Taylor vers 1910. Sa définition est, ici, celle donnée en 1970 par Henri Fayol : prévoir, organiser, commander, coordonner et contrôler (2).

– Langue de tradition et langue technique (conférence de 1962)

– La Fin de la philosophie et la tâche de la pensée (conférence de 1964)

– L'Affaire de la pensée (conférence de 1965)

– Entretien accordé au journal allemand Der Spiegel (1966)

– La Provenance de l'art et la destination de la pensée (1967)

Quelle définition peut-on donner de la cybernétique ? On peut dire qu'elle est l'héritière de la sophistique, ce qui placerait Heidegger par rapport à elle, selon Baptiste Rappin, dans la situation où fut Platon par rapport aux Sophistes : «La cybernétique, loin du fracas tonitruant des bombes atomiques, opère en silence la réduction des bruits dans la tranquillité circulaire des boucles de rétroaction. Elle prépare le monde paisible de la gouvernance qui succédera à la belligérance des États souverains. Héritière, par la maîtrise des codes, des effets rhétoriques de la sophistique; par l'attention aux inputs, de la philosophie sensualiste; par la planification des finalités, de la technoscience moderne, la cybernétique représente le double de la philosophie à l'époque de la fin de la philosophie» (p. 99).

Quelle définition peut-on donner de la cybernétique ? On peut dire qu'elle est l'héritière de la sophistique, ce qui placerait Heidegger par rapport à elle, selon Baptiste Rappin, dans la situation où fut Platon par rapport aux Sophistes : «La cybernétique, loin du fracas tonitruant des bombes atomiques, opère en silence la réduction des bruits dans la tranquillité circulaire des boucles de rétroaction. Elle prépare le monde paisible de la gouvernance qui succédera à la belligérance des États souverains. Héritière, par la maîtrise des codes, des effets rhétoriques de la sophistique; par l'attention aux inputs, de la philosophie sensualiste; par la planification des finalités, de la technoscience moderne, la cybernétique représente le double de la philosophie à l'époque de la fin de la philosophie» (p. 99).Est-ce à dire que nous pourrions négliger les introductions historiques de Georges Gurvitch (1930), Alphonse de Waelhens (1942), de Jean-Paul Sartre (1943), du père Maurice Corvez (1961), de Jean Beaufret (de 1946 à 1982) qui reposaient sur un plus petit corpus de textes heideggeriens ? Non, car ces textes qu'ils connurent, ils surent les lire et les étudier avec une pénétration indéniable. Dans le cas de Heidegger, il faut faire justement ce que fait Baptiste Rappin : revenir aux textes mêmes ou y venir à mesure qu'ils sont accessibles. Tant que l'édition des œuvres complètes n'est pas achevée ni totalement traduite, l'étude des textes de Martin Heidegger, des plus amples aux plus brefs, des plus célèbres aux plus méconnus, est encore devant nous comme tâche. Nous ne saurons vraiment quelle place et quel rang exacts peuvent être attribués à chaque texte qu'une fois que l'ensemble sera connu, pas avant. Toutes les études parues depuis la mort de Heidegger à nos jours sont des éléments utiles, analytiques, mais il n’n reste pas moins que e temps de la synthèse est prématuré, en dépit des nombreuses tentatives déjà effectuées.

– La première section rassemble les textes publiés du vivant de l'auteur,

– La deuxième section édite ses cours professés, rédigés ou préparés et les rédactions des auditeurs,

– La troisième section publie des textes volontairement ou non inédits du vivant de l'auteur,

– La quatrième section comportera des fragments et des notes.

Notes

2) Est-ce à dire que la formule «Savoir pour prévoir afin de pouvoir» d'Auguste Comte annonçait la révolution cybernétique d'une part, celle du management d'autre part ? La question mériterait qu'on s'y intéresse, à condition de se souvenir du mot célèbre de son disciple Littré qui, lorsqu'on lui citait le nom de Comte, répondait : «Lequel ? Car ils sont deux...», en faisant allusion à la dichotomie doctrinale entre le premier Comte du Cours de philosophie positive (1830-1842) et le second Comte du Système de politique positive (1851-1854).

3) La critique de la civilisation moderne et contemporaine par Heidegger rejoint la critique catholique par bien des aspects. Lisons les premières lignes d’Yvonne Pellé-Douël, dans Saint Jean de la Croix et la nuit mystique (Éditions du Seuil, coll. Maîtres spirituels, 1960, introduction, p. 3) : «C'est avec violence que Jean de la Croix se présente à nous, comme une insulte, comme un coup. Rien de commun entre ce moine du XVIe siècle espagnol, dévoré d'austérité, perdu dans le rien de toute chose humaine, enseveli dans la solitude, muet sur lui-même, forcené dans sa quête de Dieu, et l'homme du XXe siècle, soucieux de la terre et de son rendement, du monde et de son exploration, pris à la gorge par l'urgence des problèmes humains, essayant fébrilement d'humaniser le cosmos, sous peine de disparition, attaché de tout son poids au sol.» Il est vrai que cette critique rejoint la critique mystique du monde par les autres religions, mais il faut ici se souvenir que Heidegger avait consacré sa thèse à Duns Scot, pas à Bouddha ni à Luther ni à Mahomet. Duns Scot sur qui saint Jean de la Croix avait, d'ailleurs, aussi suivi des cours.

4) Baptiste Rappin ne mentionne pas Sartre qui pousse l'idée au bout de sa logique, dans L'Être et le néant (1943), dont le titre, soit dit en passant, rend évidemment hommage au grand traité heideggerien Être et temps de 1927. Les rapports avec autrui nous forcent à nous aliéner, y compris et surtout lorsque nous leur parlons. Cf. Émile Bréhier, Les Thèmes actuels de la philosophie (éditions P.U.F., 1951, 7e tirage de 1967, p. 71 : «M. Sartre a une bien curieuse remarque à propos de la communication à autrui de nos pensées par le langage. «Le fait même de l'expression, écrit-il, est un vol de pensée, puisque la pensée a besoin des concours d'une liberté aliénante pour se constituer comme objet.» Ainsi voilà mes auditeurs soupçonnés de me voler ma pensée, à cause sans doute de la pression qu'ils exercent sur moi pour me contraindre à l'exprimer en un langage compréhensible pour eux.» On peut, il est vrai, et sans même remonter jusqu'à l'antiquité, lire une idée assez comparable chez Thomas Hobbes, in De la nature humaine, V, 8 (Vrin, 1971), p. 47.

Acheter Heidegger et la question du management de Baptiste Rappin sur Amazon.

Acheter Heidegger et la question du management de Baptiste Rappin sur Amazon.

00:05 Publié dans Philosophie | Lien permanent | Commentaires (1) | Tags : philosophie, martin heidegger, heidegger, cybernétique |  |

|  del.icio.us |

del.icio.us |  |

|  Digg |

Digg | ![]() Facebook

Facebook

samedi, 09 mars 2013

Crypto-Anarchism, Cyber-Security, & the New Right

Crypto-Anarchism, Cyber-Security, & the New Right

By Matt Parrott

Ex: http://www.counter-currents.com/

In theory, anarchy is against hierarchy and obedience to authority while traditionalists embrace these unfashionable principles.

In theory, anarchism and traditionalism are polar opposites and naturally antagonistic. In practice, within the current social and political context, the two causes are natural allies. Both anarchists and traditionalists are opposed to this state . . . for the opposite reasons. Anarchists are against any and all sovereign regimes, whereas traditionalists are opposed to this sovereign regime. The anarchist Peter Pan is opposed to parents altogether, while the traditionalist Robin Hood is against this wicked usurper.

Crypto-Anarchism can be understood as an ideology, and it even has its own little Crypto-Anarchist Manifesto [1]. More generally, though, Crypto-Anarchism encompasses any and all efforts to liberate communication from state control and manipulation. It would be ironic for one who conflated Crypto-Anarchism and generic anarchism that the Al Qaeda network–intent on establishing a draconian theocratic global Caliphate–has pioneered the application of cryptography in its ongoing war with several dozen states. Of course, these are the same Leftist fools who rally under the likeness of Catholic traditionalist radical Guy Fawkes, so this confusion should come as no surprise.

There are state laws against cryptography, but they’re utterly inconsequential, except perhaps as additional charges to throw at the condemned. The reason is that it’s impossible to detect cryptography when it’s concealed (steganography), and it’s impractical to detect illegal variants of cryptography when it’s bundled in legal variants of cryptography. While the state may be able to pick off the unwary and ill-prepared, the only complete recourse at this point is for the state to shut off the Internet.

The state’s at least as dependent on the Internet as the citizenry, and untold billions of dollars worth of corporate capital rely on the Internet. The question is not whether this state will tolerate the Internet and secure communication, but whether the Internet and secure communication will tolerate this state. While the Internet did indeed originate in America’s military-industrial complex, and was incubated by multinational corporations, there’s reason to believe that neither the regime nor its financial backers have any real ability to control or contain it.

Jay Rockefeller: Internet should have never existed [2]

There are multiple reasons secure communication remains an afterthought on the Internet, all of which are ephemeral. Some are technical. The “deep web” (the secret Internet behind the Internet) remains flaky and slow because there are relatively few people on it, because the encryption overhead carries a significant performance cost, and because a virtual “commons” intrinsically designed to be devoid of accountability is categorically ripe for abuse. Furthermore, the technology remains a few steps beyond the reach of the digital layman, requiring one to willfully seek it out, download it, and figure out how to use it.

The primary obstacle to achieving ubiquitous secure email communication isn’t a mathematical wizard at the NSA, it’s the frustrating mess of “private keys,” “public keys,” and specific steps involved in the process. Processors and networks will continue incrementally improving, but genuine progress for the deep web will only come when accessing the technology gets easier and carrying on as usual gets harder. Currently, the deep web is largely a frontier occupied by radical dissidents, child pornographers, computer hobbyists, and the sharper organized crime networks.

Up until recently, government regulation of illicit file-sharing networks was rather mild, but that’s changing, driving an increasing amount of it into the deep web and entirely beyond the reach of government enforcement. It’s in the tactical interest of sovereign states to tolerate absolutely all speech and communication except for terrorist plots and the most heinous organized crime (inclusive of child pornography). What grabbing for the royalties of e-book thieves and classic film buffs accomplishes is accelerating the inevitable transition of the entire Internet from a relatively transparent network they can observe like a fishbowl into an inscrutable black box. Military intelligence analysts don’t make policy, they enforce policy. Policy and enforcement is at the hands of corporate lobbying groups like the MPAA and RIAA which lean on legislative, executive, and judicial institutions to rescue their imperiled business models.

There’s an argument that the more advanced intelligence agencies are actually on top of these things. Ultimately, there’s no way to prove or disprove this proposition, and I may be proven wrong, but I don’t believe it’s possible for them to insert back doors into the open source software the Internet runs on. I don’t believe they’ve cracked the more advanced encryption algorithms. There are, after all, substantial cash prizes waiting for those who can demonstrate having cracked the more popular encryption schemes . . . not to mention undying fame within hacker subcultures.

The more successful hacks on record have largely been feats of social engineering, and many of the others have been clever exploitation of simple mistakes at some improbable layer of the technology stack. If the government can control it, Al Qaeda wouldn’t have chat rooms. Banks wouldn’t entrust billions of dollars every day to SSL encrypted websites. Silk Road wouldn’t be mail-ordering cocaine and XTC with impunity. Child pornography wouldn’t be a thriving global black market with only a fraction of the consumers being caught.

What does all this mean, politically? What does it mean for us?

Within the next decade, powerful smartphones will be ubiquitous. The technology connecting them to the deep web will be readily accessible to the layman. Creeping state efforts to intrude upon communication will make the deep web a daily necessity for anybody who desires any degree of privacy. Monetary transactions will gradually shift to the tax-free, inflation-free, fee-free, digital currencies, undermining the global economic order and bringing down with it every regime which relies on military technology or economic incentives to ensure the loyalty of its subjects.

The regimes which rely primarily on financial control rather than more organic and traditional authority are existentially threatened by the rapid advances in secure communication technology. For all the concern about China, Russia, Iran, and North Korea posing a cyber-security threat to the United States government, the greatest threat is coming from BitCoin or a variant thereof. If the state monopoly on legal tender is broken in the same way the music industry’s monopoly on listening to music has been broken, a cascade failure of the prevailing global power structure without historical precedent will follow.

It may be foolhardy to make a prediction as bold and specific as that one, and it’s foolish to speculate on exactly how it will play out. I believe; however, that political progress in the future will favor those vanguards which rely on traditional and organic authority, especially the ones which take the lead in mastering and utilizing the secure communication technologies as they’re developing. As a movement, we have the first half of the equation nailed. To capitalize on the coming revival of tribal and traditional leadership, the New Right needs to know how to send encrypted emails and communicate through encrypted means whenever possible. At the very least, we should all avoid the habit of discussing anything private on services like Facebook, Skype, and Gmail Chat which likely have back doors.

We can’t allow technology to overwhelm us.

If political pressure on web hosting companies forces our major websites to be pulled, then they should reappear shortly thereafter on the deep web. Readers and supporters should know where to find it.

There’s a certain bias among conservatives and traditionalists against technology, due to its dehumanizing and alienating impact on society, and due to its having been leveraged against conservatism and tradition.

Technology is what one makes of it, and I believe it can be a veritable Excalibur against the global oligarchs and Modernity itself if leveraged intelligently and effectively.

One of the charming aspects of Farnham O’Reilly’s neo-fascist sci-fi novel Hyperborean Home [3] is the proposition that technology will be advanced and ubiquitous, yet seamlessly integrated into the natural world and traditional community. Rather than being a distracting, obnoxious, and gaudy intrusion into our daily lives, it will fade into the background and be there when necessary, as if it were magic. Rather than coming between us, it will help pull us together. Instead of posing an insidious threat to human dignity and privacy, it will enhance both. This is, in my opinion, what the New Right’s position should be on technology, not a reactionary conservative’s reflexive fear of change or the buffoonish liberal’s dehumanizing “futurist” dystopia of bionic people floating in chrome contraptions . . . but a mastery of technology in the service of tribe, tradition, and transcendence.

Article printed from Counter-Currents Publishing: http://www.counter-currents.com

URL to article: http://www.counter-currents.com/2013/03/crypto-anarchism-cyber-security-and-the-new-right/

URLs in this post:

[1] Crypto-Anarchist Manifesto: http://www.activism.net/cypherpunk/crypto-anarchy.html

[2] Jay Rockefeller: Internet should have never existed: http://www.youtube.com/watch?v=Ct9xzXUQLuY

[3] Hyperborean Home: http://www.counter-currents.com/2011/07/hyperborean-home/

00:05 Publié dans Définitions, Nouvelle Droite | Lien permanent | Commentaires (0) | Tags : cybernétique, anarchisme, nouvelle droite, sécurité |  |

|  del.icio.us |

del.icio.us |  |

|  Digg |

Digg | ![]() Facebook

Facebook