Douze thèses pour un gramscisme technologique

Journée d’étude sur la réinformation, organisée le 25 octobre 2008 par la Fondation Polémia Communication et Conclusion de Jean-Yves Le Gallou

L’intitulé de cette communication me conduit à l’introduire par un double rappel historique.

D’abord par l’évocation d’Antonio Gramsci, référence intellectuelle du parti communiste italien dans les années 1920, surtout connu par ses « Ecrits de prison », œuvre dans laquelle il s’interroge sur l’absence de la révolution mondiale prônée et annoncée par Marx et sur le maintien des institutions capitalistes. Pour Gramsci, la suprématie de la bourgeoisie s’explique certes par la force mais aussi et surtout par le consentement du prolétariat ; consentement obtenu par « l’hégémonie culturelle ». Selon Gramsci, pour imposer ses vues et sa direction à la société, une oligarchie dominante doit d’abord faire prévaloir ses valeurs et sa conception du monde.

Cette conception métapolitique a été reprise, dans les années 1965/1985, par le courant de la Nouvelle Droite pour qui la bataille des idées primait sur la bataille politique. « Le Figaro Magazine », à l’époque de Louis Pauwels, fut le fer de lance médiatique de cette stratégie avant d’être « normalisé » par le pouvoir publicitaire qui en a fait un produit tristement banal.

Il m’a paru intéressant de porter ce type de regard métapolitique sur la situation actuelle et d’examiner les différents moyens que les nouvelles technologies peuvent offrir dans la lutte contre l’idéologie dominante.

Cela sera l’occasion de développer douze thèses pour un gramscisme technologique.

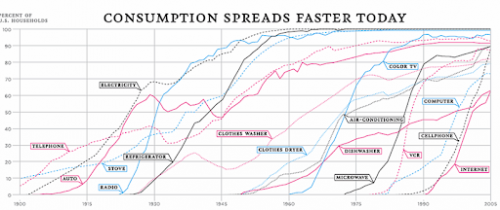

1re thèse : Les instruments utilisés pour influencer l’opinion n’ont jamais été aussi puissants.

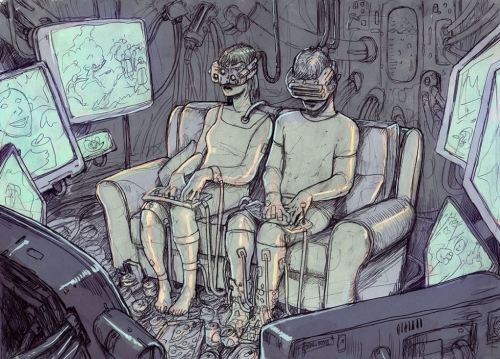

D’abord, parce que le temps passé devant la télévision représente aujourd’hui en France près de 20% de la vie éveillée de nos compatriotes (40% du temps hors transports et travail), et que les producteurs d’émissions de télévision se servent de l’information pour faire passer leurs opinions et du divertissement pour promouvoir leurs valeurs (ou antivaleurs).

Ensuite, parce que les crédits consacrés à la communication et à la publicité n’ont jamais été aussi importants et représentent aujourd’hui plusieurs points du produit intérieur brut (PIB). Or publicité et communication ne se contentent pas de promouvoir des produits commerciaux ou politiques, elles véhiculent aussi des images et des valeurs. Télévision, publicité et communication sont d’ailleurs d’autant plus efficaces pour influencer l’opinion qu’elles agissent davantage au travers de l’émotion qu’au travers de la raison.

Enfin, pour compléter le dispositif du totalitarisme soft, l’école et l’entreprise sont aussi mobilisées au service du conformisme dominant.

2e thèse : Ces moyens d’influence ont été utilisés par les élites dominantes pour imposer une idéologie de rupture avec les traditions du passé.

Au début du XXe siècle, de bons auteurs s’inquiétaient de La Révolte des masses (Ortega y Gasset), mais c’est à La Révolte des élites que nous assistons depuis quarante ans. Pour Christopher Lasch, ce sont les élites économiques, médiatiques et politiques qui imposent aux peuples une idéologie de rupture avec le passé.

Pour Polémia, http://www.polemia.com/search.php, « la tyrannie médiatique » impose le carré carcéral de l’idéologie dominante et ses 4 dogmes :

– les bienfaits de la mondialisation ;

– la rupture avec la tradition ;

– la gauche présentée comme ontologiquement meilleure que la droite ;

– l’antiracisme et la culpabilisation des peuples.

3e thèse : L’idéologie politiquement correcte n’est pas seulement dominante, elle est aussi devenue idéologie unique.

« La plus grande ruse du diable est de faire croire qu’il n’existe pas », dit-on. La force de l’idéologie politiquement correcte est d’avoir imposé l’idée que les débats idéologiques étaient dépassés. Mais comme l’a finement observé Dominique Venner dans « Le Siècle de 14 », nous ne vivons pas dans une société a-idéologique mais dans une société saturée d’idéologie, d’une idéologie unique.

C’est pour cela qu’il n’y a plus de débat idéologique dans les grands médias puisque seuls peuvent s’exprimer – y compris dans les pages « opinions » des quotidiens – ceux qui respectent les canons de l’idéologie unique.

Depuis 1968, en quarante ans, sur fond de répression judiciaire et de bannissement intellectuel, politique ou médiatique, la liberté d’opinion et la diversité d’expression n’ont cessé d’être réduites.

4e thèse : L’apparition et le développement d’Internet change la donne dans la bataille des idées.

La « révolte des élites » a été imposée aux peuples par l’intermédiaire des grands médias centraux : télévisions, radios et grands journaux ; leur mode de fonctionnement est vertical : l’information part d’un émetteur et descend vers un récepteur.

Internet inverse le rapport de force entre le centre et la périphérie. Sur Internet chacun est à la fois récepteur et émetteur.

Le monopole de la presse est ainsi brisé. Jean-Paul Cluzel, président de Radio France, en fait le constat désabusé dans « Les Echos » du 14 octobre 2008 : « Sur les sites Internet, les internautes, les jeunes en particulier, trouvent une information brute qui leur paraît plus objective et plus honnête. »

Plusieurs caractéristiques d’Internet contribuent à briser le monopole de l’idéologie unique diffusée par l’hyperclasse mondiale :

– d’abord, Internet permet l’extension de la parole privée qui, par nature, est plus libre que la parole publique ; l’usage du pseudonyme peut encore renforcer cette attitude ; et les tabous qui s’imposent dans la vie quotidienne existent moins, voire pas du tout, sur Internet ;

– ensuite, Internet permet une propagation virale des messages ; propagation qui peut être extrêmement rapide et qui contraint de plus en plus souvent les médias centraux à diffuser des informations initialement occultées ;

– enfin, les moteurs de recherche n’ont pas – pas encore en tout cas – de conscience politique, ils sont neutres : un fait ou une analyse non conformes ont donc une bonne espérance de vie et de développement sur Internet.

5e thèse : Internet est un instrument de mobilisation de la majorité silencieuse contre les élites, c’est un outil incomparable de démocratie directe.

L’usage et les conséquences politiques d’Internet mériteraient d’être analysés de manière approfondie, notamment au regard des expériences étrangères, mais le temps ne m’a pas permis de procéder à cette étude.

S’agissant de l’expérience française, trois leçons peuvent néanmoins être retenues, à titre d’hypothèses provisoires :

– Lors d’élections présidentielles ou législatives, le jeu d’images (des hommes ou des formations politiques) imposé par les grands médias centraux reste déterminant ;

– Lors d’un référendum, l’ensemble des prises de position politiques, patronales, syndicales, intellectuelles et culturelles s’exprimant dans les grands médias peut en revanche être battu en brèche par les opinions dissidentes, relayées sur Internet. C’est ce qui s’est passé le 29 mai 2005, lors du référendum sur la Constitution européenne ;

– Lors d’actions locales, Internet peut faire éclater la contradiction entre la « révolte des élites » favorables aux ruptures et au déracinement et l’opinion majoritaire qui n’en veut généralement pas. Cela peut servir pour pousser à refuser telle subvention à un groupe de « rap » ou condamner telle attitude trop complaisante à l’égard d’un campement de nomade illégal : car alors le décideur ne reçoit pas seulement les instructions – tacites ou explicites de prétendues « autorités morales » – il est aussi soumis à la pression en sens contraire de la majorité silencieuse.

C’est l’un des grands mérites du mouvement des Identitaires que d’avoir théorisé, mais aussi mis en pratique, cette démarche.

6e thèse : Internet est un moyen de s’affranchir de la tyrannie médiatique et de construire sa réflexion et/ou son action de manière indépendante.

L’idéologie unique ne s’impose pas seulement par sa pression omniprésente sur les esprits ; elle s’impose aussi par l’élimination pure et simple de la concurrence : dans les grands médias centraux, les pensées (et les actions) dissidentes sont traitées soit par le silence soit par la diabolisation ; le dilemme pour les non-conformes est alors le suivant : ne pas exister médiatiquement ou parvenir à l’existence audiovisuelle comme agent du « mal », éventuellement repenti.

Ce phénomène est d’autant plus pervers qu’il structure la représentation et l’action de la dissidence qui se trouve ainsi sommée de choisir entre la pasteurisation de son expression (qui lui fait perdre tout intérêt) et la provocation (qui donne une vision caricaturale des hommes et des idées, surtout quand elle est amenée à être répétée).

Internet permet de construire la représentation de la pensée et de l’action dissidentes autrement que dans une stricte dépendance à l’égard des médias centraux. Internet rend possible une démarche intellectuelle et/ou pratique indépendante de la pression médiatique.

7e thèse : Internet est un moyen de contourner le silence médiatique et de redonner le goût de l’action.

Les adversaires de l’idéologie unique sont parfois démotivés : l’« aquabonisme » contribue à la démobilisation. A quoi bon réfléchir ou agir si nul n’en a connaissance ? A quoi sert-il de produire un texte, s’il n’est pas édité ? A quoi sert-il de conduire une opération, si elle n’est pas rapportée ?

Internet permet de contourner le silence des grands médias centraux : l’auteur d’un texte devient son propre éditeur ; l’organisateur d’une action devient son propre narrateur ; et si ce qui a été dit ou fait le mérite, la diffusion en sera largement assurée par la propagation virale.

Certes, cela joue plus à l’échelle des réseaux de proximité que sur un ensemble national ou mondial. Mais une multitude de petites actions valent mieux qu’une… grande inaction ; et de petits tréteaux locaux valent mieux que l’attente eschatologique de la représentation quinquennale du grand spectacle présidentiel.

D’autant que de petites victoires peuvent construire et structurer des réseaux ensuite disponibles pour d’autres batailles.

8e thèse : Internet est un moyen de contourner la diabolisation.

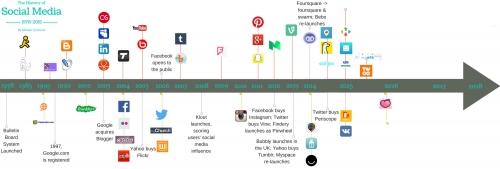

Je voudrais ici évoquer avec prudence un sujet que je connais mal et sur lequel, là aussi, la réflexion devrait être approfondie : le web 2.0, les réseaux sociaux, type « Facebook ».

Il est certes facile d’en discerner les limites et/ou les inconvénients :

– faire accéder tout le monde à la « peopolisation » et à ses travers : mais à tout prendre les valeurs véhiculées par une peopolisation de base ont bien des chances d’être plus saines que celles portées par la peopolisation des élites décadentes ;

– permettre une grande visibilité et donc une grande traçabilité de la vie des participants, en raison de leur sortie de l’anonymat ; mais, a contrario, le web 2.0 donne accès à des profils locaux, intellectuels ou professionnels susceptibles d’être facilement joints (et donc éventuellement mobilisés) par courriels.

Toute médaille à son avers : et toute personne incluse dans un réseau social peut ensuite, par petites touches, faire connaître ses préférences personnelles, même lorsqu’elles sont dissidentes, avec un moindre risque de diabolisation parce qu’alors les idées (ou les actions) sont incarnées par une personne, et qu’il est plus difficile de diaboliser son prochain que son lointain.

L’enracinement local a toujours été un moyen de limiter la « diabolisation ». Il en va dans le monde virtuel d’Internet comme dans la vie réelle.

9e thèse : Accroître le contenu disponible sur Internet en mobilisant toutes les générations et en mettant en ligne davantage d’essais et d’articles de revue.

La présence et les modes d’expression sur Internet varient naturellement selon l’âge. Mais toutes les générations sont susceptibles d’être mobilisées par le cyber militantisme.

Il y a d’ailleurs un message à faire passer aux hommes de l’écrit traditionnel : Internet n’est pas le concurrent mais le complément du livre ou de la revue.

L’édition classique garde sa place parce qu’elle est plus confortable à la lecture, qu’elle est plus adaptée à des textes longs et reste encore souvent jugée plus valorisante. En l’état actuel des choses, Internet n’a pas vocation à remplacer l’essai ou l’article de fond imprimé.

Pour autant, il est dommage que bien des textes intéressants, importants, voire fondamentaux, ne soient pas disponibles sur Internet. Les arguments malthusiens – à savoir protéger les ventes payantes – couramment utilisés contre la mise en ligne ne sont pas recevables :

– d’abord, parce qu’en matière d’essais et de revues d’idées, il n’y a pas de modèles économiques purement commerciaux qui soient viables ;

– parce que la visibilité sur Internet permet souvent d’accéder à de nouveaux clients, y compris payants ;

– parce que la mise à disposition d’un texte sur Internet lui permet de trouver une nouvelle vie ainsi qu’une diffusion nouvelle ;

– enfin, parce que la mise en ligne de textes supplémentaires augmente le volume de contenus des sites et contribue ainsi à améliorer leur référencement.

Il y a donc, pour la bataille des idées, un champ d’expansion à investir : la mise en ligne de textes écrits aujourd’hui en jachère, au regard de la diffusion numérique

10e thèse : Livrer la bataille de l’information équitable.

A la différence des vérités de nature religieuse et des vérités d’ordre scientifique, il n’est en matière d’information et de réinformation que des vérités relatives. Dans l’absolu, une information brute n’existe pas, elle est toujours « anglée ».

Dans la bataille des idées et de l’information, notre objectif n’est pas d’imposer notre point de vue mais simplement de le faire entendre. Bref de réintroduire de la pluralité dans un monde dominé par l’idéologie unique. Beaucoup d’actions – individuelles à effectuer depuis son ordinateur – sont possibles dans ce domaine : nourrir de commentaires les articles des grands journaux, ou compléter l’encyclopédie collaborative Wikipedia. Ces opérations doivent être conduites avec nuance et intelligence : il s’agit non de substituer une opinion à une autre mais de réexposer des faits dans leur pluralité ou de réparer des omissions.

Ainsi, sur Wikipedia, l’action la plus utile n’est pas de chercher à changer, à la marge, les rubriques les plus controversées et donc les plus verrouillées (au risque de s’épuiser dans d’incessants allers et retours) ; l’opération la plus performante sera de faire connaître des auteurs ignorés ou incomplètement présentés, des thèses, des théories aujourd’hui non rubriquées ou insuffisamment développées. Il y a tant de vide (et de cases vides) à combler !

De même, il est possible de « nourrir » le site de vente de livres Amazon de critiques d’ouvrages qui paraissent recommandables. Là aussi cette démarche doit être conduite dans un esprit de réinformation (donner à connaître) et non de propagande (assener une vérité).

11e thèse : Développer les synergies et explorer la possibilité d’un site de réinformation professionnel.

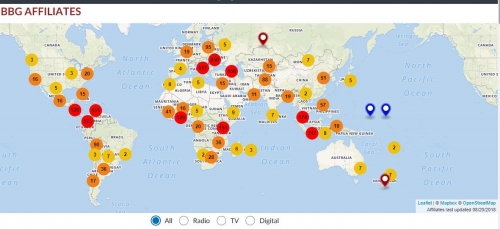

L’architecture d’Internet se prête à une logique de gratuité, de bénévolat et de coopération. Des sites sources alimentent des sites majeurs qui sont eux-mêmes relayés par une multitude de sites rediffuseurs, spécialisés ou localisés.

Ces différents sites doivent pouvoir entretenir sans complexes des liens entre eux sans se laisser frapper de sidération par la crainte de la diabolisation par contamination ; certes, dans ce domaine, un minimum de prudence n’est pas interdit, mais un naturisme décontracté et assumé est préférable à un excès de pudibonderie !

Ce n’est pas à l’idéologie dominante de nous dicter notre carnet de relations ou nos liens numériques ! Ici, la résistance morale doit être au service de l’efficacité.

Reste que les sites majeurs nécessitent des moyens toujours plus importants. De même, un portail européen identitaire comme le suggère Javier Ruiz Portella sur http://www.elmanifiesto.com/ impose de trouver des moyens pour constituer une revue d’articles produits de l’espagnol, du français, de l’italien, de l’anglais et de l’allemand.

Or dans la bataille de l’information sur Internet, les tenants du politiquement correct avancent eux aussi leurs pions : des journaux en ligne tels que Backchich-info, Mediapart ou Rue 89 apparaissent.

Il est clair qu’il y aurait la place – et certains y pensent – pour un « Rue 89 de droite ». Mais est-ce possible ?

Pour faire fonctionner un vrai journal généraliste capable de couvrir sérieusement et régulièrement l’actualité il faudrait au moins une dizaine de permanents, donc de salariés.

Y a-t-il pour un tel projet un modèle économique viable ? Sachant qu’il ne faut compter ni sur l’abonnement payant (ce n’est pas l’esprit des internautes), ni sur la publicité commerciale classique (privative de liberté), ni sur les marchés de complaisance (ni souhaitables, ni possibles).

Quelles ressources peut-on alors envisager ? Le mécénat, les dons et les abonnements volontaires, d’une part ; les liens Google commerciaux, d’autre part ; les ventes de produits dérivés (livres notamment) enfin.

Un équilibre économique et commercial est-il possible dans ces conditions ?

Je l’ignore mais je pense que la question mérite d’être posée et étudiée. Et je propose de faire avancer l’idée d’un fonds de développement des médias identitaires ou d’un fonds de développement de la réinformation.

12e thèse : Utiliser le développement de la radio numérique.

La radio numérique terrestre va arriver. Même si cela peut entraîner des coûts supplémentaires elle offre, à terme, une triple opportunité, en particulier pour Radio Courtoisie, dont toute l’action, et pas seulement le Bulletin de réinformation, est une action de réinformation. C’est notamment :

– l’opportunité d’une extension de la couverture territoriale de la radio permettant de toucher à terme plus de 80% de la population ;

– la faculté pour l’auditeur d’écouter la radio en tout lieu (voiture, train, métro) grâce à un terminal de poche ;

– la possibilité, toujours pour l’auditeur, d’interrompre puis de reprendre une émission.

Conclusions

Je ne suis pas naïf.

Je ne crois pas à la martingale toujours gagnante.

Je connais les tentatives de censure et de répression sur Internet.

Je n’ignore pas que ce bel outil peut aussi servir d’alibi à la passivité de l’homme-tronc derrière son écran.

Et je vois chaque jour les puissants investir la Toile où ils ont, là comme ailleurs, l’avantage de l’abondance financière.

Pour autant, alors que depuis quarante ans la pression de l’idéologie dominante, l’idéologie perroquet, n’a cessé de se renforcer, Internet peut bouleverser la donne :

– d’abord, parce que c’est un instrument qui retire du « temps de cerveau disponible » (Le Lay) aux grands médias : c’est toujours ça de pris !

– ensuite, parce que c’est une arme utilisable du faible au fort ;

– enfin, parce que c’est une arme au service des minorités agissantes qui sont aussi celles qui font l’histoire.

Je souhaite donc que le camp libertaro-identitaire ou communautaro-conservateur l’utilise encore davantage, toutes générations confondues.

Je ne peux m’empêcher d’établir un parallèle entre l’arrivée d’Internet dans les années 1995 et la montée progressive des mouvements populistes en Europe : en Suède, en Norvège, au Danemark, aux Pays-Bas, en Flandre, en Suisse, en Autriche, en Italie et même plus récemment en Grande-Bretagne et en Irlande.

Je ne peux m’empêcher d’interpréter non plus, de manière optimiste, les résultats des dernières élections autrichiennes. Les 16/18 ans sont ceux qui passent relativement le moins de temps devant la télévision et le plus de temps sur Internet : or ils ont voté à plus de 50% pour deux partis populistes qui incarnent la liberté et les valeurs traditionnelles de l’Autriche. Ne boudons pas les bonnes nouvelles !

de Jean-Yves Le Gallou

del.icio.us

del.icio.us

Digg

Digg

L'émergence d'une nouvelle économie techno-féodale qui distingue les information rich et les information-poor (et certes il ne suffit pas de se connecter sur le réseau pour être information rich) fait les délices des polémistes. Le gourou du management moderne Peter Drucker (photo) dénonce cette société qui fonctionne non plus à deux mais à dix vitesses : « Il y a aujourd'hui une attention démesurée portée aux revenus et à la richesse. Cela détruit l'esprit d'équipe. » Drucker comme le stupide Toffler, qui devraient se rappeler que Dante les mettrait au purgatoire en tant que faux devins, font mine de découvrir que la pure compétition intellectuelle génère encore plus d'inégalités que la compétition physique. C'est bien pour cela que les peuples dont les cultures symboliques sont les plus anciennes se retrouvent leaders de la Nouvelle Économie.

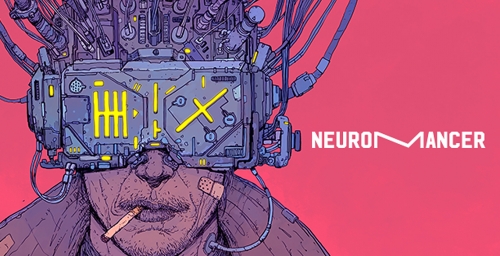

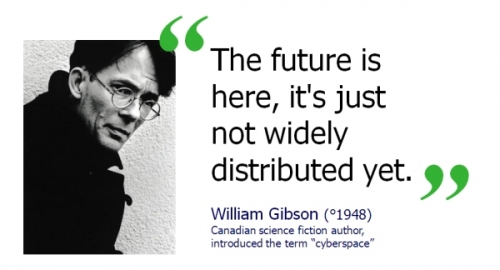

L'émergence d'une nouvelle économie techno-féodale qui distingue les information rich et les information-poor (et certes il ne suffit pas de se connecter sur le réseau pour être information rich) fait les délices des polémistes. Le gourou du management moderne Peter Drucker (photo) dénonce cette société qui fonctionne non plus à deux mais à dix vitesses : « Il y a aujourd'hui une attention démesurée portée aux revenus et à la richesse. Cela détruit l'esprit d'équipe. » Drucker comme le stupide Toffler, qui devraient se rappeler que Dante les mettrait au purgatoire en tant que faux devins, font mine de découvrir que la pure compétition intellectuelle génère encore plus d'inégalités que la compétition physique. C'est bien pour cela que les peuples dont les cultures symboliques sont les plus anciennes se retrouvent leaders de la Nouvelle Économie. William Gibson, l'inventeur du cyberspace, imaginait en 1983 une société duale gouvernée par l'aristocratie des cyber-cowboys naviguant dans les sphères virtuelles. La plèbe des non-connectés était désignée comme la viande. Elle relève de l'ancienne économie et de la vie ordinaire dénoncée par les ésotéristes. La nouvelle élite vit entre deux jets et deux espaces virtuels, elle décide de la consommation de tous, ayant une fois pour toutes assuré le consommateur qu'il n'a jamais été aussi libre ou si responsable. Dans une interview diffusée sur le Net, Gibson, qui est engagé à gauche et se bat pour un Internet libertaire, dénonce d'ailleurs la transformation de l'Amérique en dystopie (deux millions de prisonniers, quarante millions de travailleurs non assurés...).

William Gibson, l'inventeur du cyberspace, imaginait en 1983 une société duale gouvernée par l'aristocratie des cyber-cowboys naviguant dans les sphères virtuelles. La plèbe des non-connectés était désignée comme la viande. Elle relève de l'ancienne économie et de la vie ordinaire dénoncée par les ésotéristes. La nouvelle élite vit entre deux jets et deux espaces virtuels, elle décide de la consommation de tous, ayant une fois pour toutes assuré le consommateur qu'il n'a jamais été aussi libre ou si responsable. Dans une interview diffusée sur le Net, Gibson, qui est engagé à gauche et se bat pour un Internet libertaire, dénonce d'ailleurs la transformation de l'Amérique en dystopie (deux millions de prisonniers, quarante millions de travailleurs non assurés...). Les rois de l'algorithme vont détrôner les rois du pétrole. Les malchanceux ont un internaute fameux, Bill Lessard (photo), qui dénonce cette nouvelle pauvreté de la nouvelle économie. Lessard évoque cinq millions de techno-serfs dans la Nouvelle Économie, qui sont à Steve Case ce que le nettoyeur de pare-brise de Bogota est au patron de la General Motors. Dans la pyramide sociale de Lessard, qui rappelle celle du film Blade Runner (le roi de la biomécanique trône au sommet pendant que les miséreux s'entassent dans les rues), on retrouve les « éboueurs » qui entretiennent les machines, les travailleurs sociaux ou webmasters, les « codeurs » ou chauffeurs de taxi, les cow-boys ou truands de casino, les chercheurs d'or ou gigolos, les chefs de projet ou cuisiniers, les prêtres ou fous inspirés, les robots ou ingénieurs, enfin les requins des affaires. Seuls les quatre derniers groupes sont privilégiés. Le rêve futuriste de la science-fiction est plus archaïque que jamais. Et il est en train de se réaliser, à coups de bulle financière et de fusions ...

Les rois de l'algorithme vont détrôner les rois du pétrole. Les malchanceux ont un internaute fameux, Bill Lessard (photo), qui dénonce cette nouvelle pauvreté de la nouvelle économie. Lessard évoque cinq millions de techno-serfs dans la Nouvelle Économie, qui sont à Steve Case ce que le nettoyeur de pare-brise de Bogota est au patron de la General Motors. Dans la pyramide sociale de Lessard, qui rappelle celle du film Blade Runner (le roi de la biomécanique trône au sommet pendant que les miséreux s'entassent dans les rues), on retrouve les « éboueurs » qui entretiennent les machines, les travailleurs sociaux ou webmasters, les « codeurs » ou chauffeurs de taxi, les cow-boys ou truands de casino, les chercheurs d'or ou gigolos, les chefs de projet ou cuisiniers, les prêtres ou fous inspirés, les robots ou ingénieurs, enfin les requins des affaires. Seuls les quatre derniers groupes sont privilégiés. Le rêve futuriste de la science-fiction est plus archaïque que jamais. Et il est en train de se réaliser, à coups de bulle financière et de fusions ...

Le fondateur et directeur de Skyrock, Pierre Bellanger (photo), par ailleurs créateur du premier réseau social français (skyrock.com), expert en Internet et analyste des médias, signe un nouveau livre, La souveraineté numérique (Stock, 253 p.), qui est probablement l’analyse la plus originale et fouillée de la Toile – et de son futur – parue à ce jour. Au rebours de l’optimisme béat souvent de mise en ces matières, la thèse de l’auteur fait froid dans le dos. Il faut citer ici intégralement la quatrième de couverture : « la mondialisation a dévasté nos classes populaires. L’Internet va dévorer nos classes moyennes. La grande dépression que nous connaissons depuis cinq ans n’est qu’un modeste épisode en comparaison du cataclysme qui s’annonce. La France et l’Europe n’ont aucune maîtrise sur cette révolution. L’Internet et ses services sont contrôlés par les Américains. L’Internet siphonne nos emplois, nos données, nos vies privées, notre propriété intellectuelle, notre prospérité, notre fiscalité, notre souveraineté.

Le fondateur et directeur de Skyrock, Pierre Bellanger (photo), par ailleurs créateur du premier réseau social français (skyrock.com), expert en Internet et analyste des médias, signe un nouveau livre, La souveraineté numérique (Stock, 253 p.), qui est probablement l’analyse la plus originale et fouillée de la Toile – et de son futur – parue à ce jour. Au rebours de l’optimisme béat souvent de mise en ces matières, la thèse de l’auteur fait froid dans le dos. Il faut citer ici intégralement la quatrième de couverture : « la mondialisation a dévasté nos classes populaires. L’Internet va dévorer nos classes moyennes. La grande dépression que nous connaissons depuis cinq ans n’est qu’un modeste épisode en comparaison du cataclysme qui s’annonce. La France et l’Europe n’ont aucune maîtrise sur cette révolution. L’Internet et ses services sont contrôlés par les Américains. L’Internet siphonne nos emplois, nos données, nos vies privées, notre propriété intellectuelle, notre prospérité, notre fiscalité, notre souveraineté.

It is almost too perfectly-scripted to be true. A discontented 22 -year old US Army soldier on duty in Baghdad, Bradley Manning, a low-grade US Army intelligence analyst, described as a loner, a gay in the military, a disgruntled “computer geek,” sifts through classified information at Forward Operating Base Hammer. He decides to secretly download US State Department email communications from the entire world over a period of eight months for hours a day, onto his blank CDs while pretending to be listening to Lady Gaga. In addition to diplomatic cables, Manning is believed to have provided WikiLeaks with helicopter gun camera video of an errant US attack in Baghdad on unarmed journalists, and with war logs from Iraq and Afghanistan.

It is almost too perfectly-scripted to be true. A discontented 22 -year old US Army soldier on duty in Baghdad, Bradley Manning, a low-grade US Army intelligence analyst, described as a loner, a gay in the military, a disgruntled “computer geek,” sifts through classified information at Forward Operating Base Hammer. He decides to secretly download US State Department email communications from the entire world over a period of eight months for hours a day, onto his blank CDs while pretending to be listening to Lady Gaga. In addition to diplomatic cables, Manning is believed to have provided WikiLeaks with helicopter gun camera video of an errant US attack in Baghdad on unarmed journalists, and with war logs from Iraq and Afghanistan.

Ex: http://mediabenews.wordpress.com/